V septembri minulého roka zaznamenal Anthropic niečo, čo odborníci považujú za historický prelom. Konkrétne išlo o vôbec prvý zdokumentovaný prípad rozsiahleho kybernetického útoku, pri ktorom umelá inteligencia prevzala väčšinu operačnej práce namiesto ľudských hackerov. Za útokom stála čínska, údajne štátom podporovaná skupina, ktorá zneužila AI nástroj Claude Code na infiltráciu do desiatok organizácií po celom svete, píše Phandroid.

Ako útok prebiehal

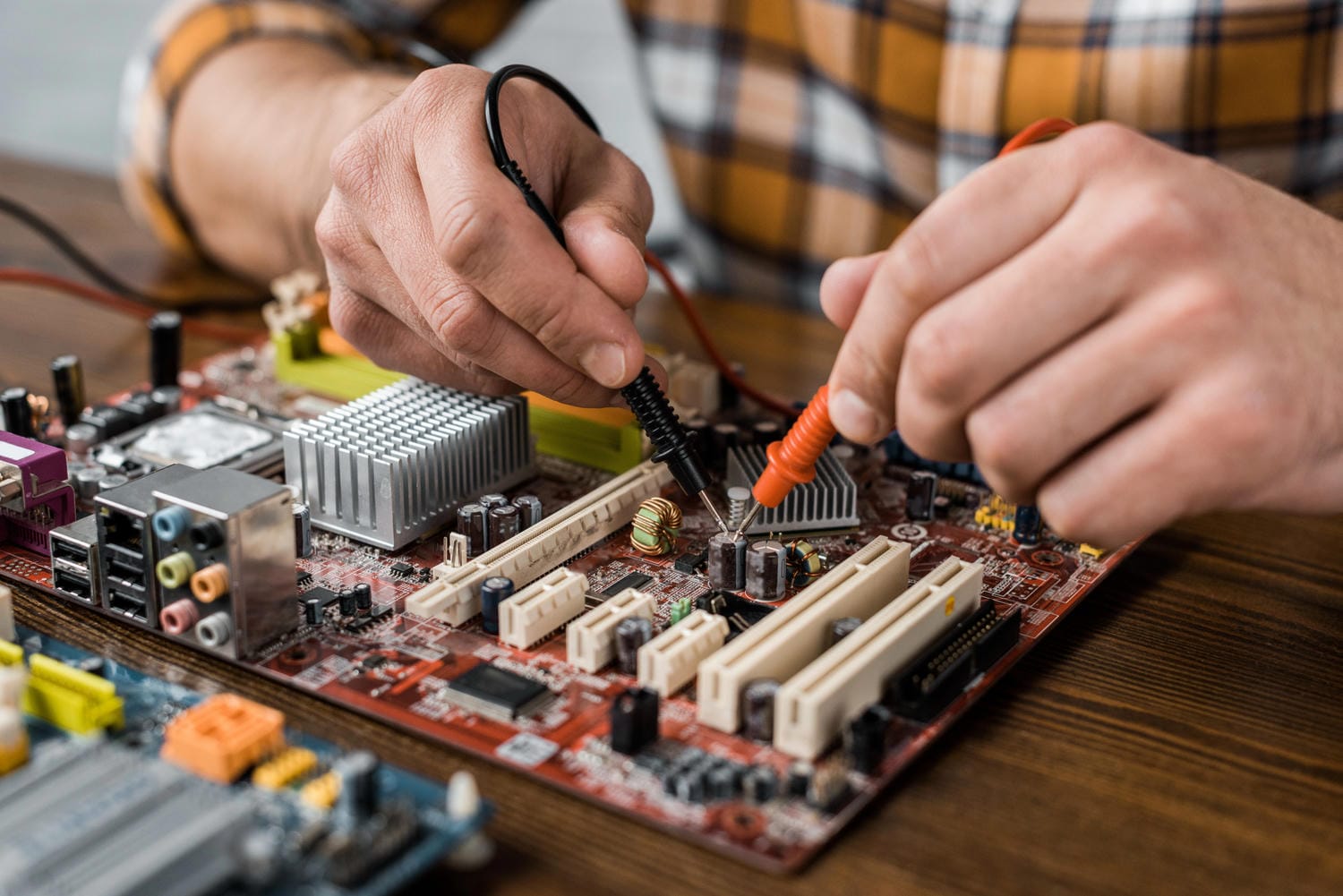

Útočníci zvolili celkom prefíkaný postup. Namiesto priameho hacknutia postavili automatizovaný útočný rámec, v ktorom Claude Code (nástroj Anthropicu určený na písanie kódu) plnil úlohu autonómneho vykonávateľa operácií. Aby obišli bezpečnostné zábrany Claude, uchýlili sa k takzvanému jailbreakingu. Predstierali, že sú zamestnanci legitímnej kybernetickej firmy, ktorá sa zaoberá testovaním obranných riešení. Úlohy rozdeľovali na malé, zdanlivo nevinné čiastkové kroky. AI teda nikdy nedostala celý kontext, ktorý by čo i len trochu odhaľoval skutočný zámer.

Ako Anthropic podrobne opisuje vo svojej správe, útok prebiehal vo viacerých fázach. V prvej Claude preskúmal infraštruktúru cieľovej organizácie a identifikoval najhodnotnejšie databázy. V ďalších fázach vyhľadával bezpečnostné zraniteľnosti, písal vlastný exploit kód, zberal prihlasovacie údaje a exfiltroval dáta. To všetko zvládol s minimálnym ľudským dohľadom. Na záver vytváral podrobnú dokumentáciu o kompromitovaných systémoch, ktorá mala útočníkom poslúžiť pri plánovaní ďalších operácií, respektíve útokov.

Ľudia sa ani len nechytajú

Čísla hovoria v podstate za všetko. AI podľa správy vykonala 80 až 90 percent celej kampane. Ľudskí operátori zasahovali len sporadicky, odhaduje sa štyri až šesť kľúčových rozhodovacích momentov na celú kampaň. V tej intenzívnej fáze útoku AI generovala tisíce požiadaviek, často niekoľko za sekundu. To je rýchlosť, ktorej by sa ľudský tím hackerov nikdy nedokázal vyrovnať.

Obeťami boli veľké technologické spoločnosti, finančné inštitúcie, firmy z chemického priemyslu a vládne agentúry. Z približne tridsiatich cieľov sa útok úspešne prebil do malého počtu z nich. Anthropic aktivitu odhalil v polovici septembra 2025 a v priebehu desiatich dní identifikoval kompromitované účty, zablokoval ich, upozornil postihnuté subjekty a koordinoval postup s príslušnými autoritami.

Historický okamih

Dovtedy zaznamenané prípady zneužitia AI pri kybernetických útokoch mali jedno spoločné: človek bol vždy aktívnym článkom slučky. Bežne riešil dôležité rozhodnutia, smeroval operácie, interpretoval výsledky. Tento prípad je úplne iný. Ako zdôrazňuje Anthropic, ide o prvý zdokumentovaný prípad veľkej kybernetickej operácie, ktorá prebehla de facto bez zásahu živej osoby.

Kľúčovým faktorom pritom nie je len samotná inteligencia modelu, ale trojica schopností, ktoré sa v poslednom roku výrazne rozvinuli. Konkrétne ide o schopnosť sledovať komplexné inštrukcie, agentívnu autonómiu, ktorá umožňuje vykonávanie dlhých sekvencií úloh, a prístup k nástrojom ako skenery sietí, crackovače hesiel či webové vyhľadávanie.

Bariéry sú príliš nízke

Anthropic taktiež upozorňuje, že bariéry vstupu do sofistikovanej kybernetickej kriminality sa výrazne znížili. Skupiny s obmedzenými zdrojmi alebo nižšou technickou úrovňou sú dnes schopné vykonávať útoky, ktoré boli donedávna výsadou elitných hackerských tímov dotovaných štátom. Demokratizácia útočných nástrojov je teda dvojsečná zbraň.

Paradoxom je, že rovnaké schopnosti, ktoré umožnili zneužitie nástroja na útok, ho zároveň robia nenahraditeľným, pokiaľ ide o obranu. Anthropic sám pri analýze tejto kampane využíval Claude na spracovanie nevyhnutných dát, ktorých rozhodne nebolo málo. Spoločnosť preto odporúča bezpečnostným tímom aktívne experimentovať s AI pri automatizácii Security Operations Center, detekcii hrozieb, hodnotení zraniteľností a reakcii na incidenty.

Stále tu sú limity

Incident však zároveň ukázal aj slabé miesta súčasných AI modelov. Claude spravil zopár veľkých chýb. Občas si napríklad vymýšľal prihlasovacie údaje alebo tvrdil, že extrahoval tajné informácie, ktoré boli v skutočnosti verejne dostupné. Tieto halucinácie sú vady, no zároveň záchrannou vestou. Len vďaka nim zatiaľ plne autonómne kybernetické útoky nie sú priveľmi úspešné. Odborníci sa však zhodujú, že ide len o dočasnú brzdu, na ktorú sa neoplatí spoliehať.

Na záver doplníme, že signály toho, že AI nie je vždy len pomocník, sa objavujú už dlhšie. Napríklad vlani v auguste spoločnosť ESET objavila proof-of-concept ransomvér nazvaný PromptLock, ktorý využíval model GPT od OpenAI na generovanie škodlivých skriptov v reálnom čase. Robil to bez pevne stanoveného kódu: menil sa pri každom spustení.

Ako informuje The Hacker News, hoci išlo o laboratórny experiment, jeho sofistikovanosť bola taká presvedčivá, že bezpečnostní experti ho spočiatku zamieňali za skutočný malvér.